一个用自然语言挖漏洞的 AI 渗透工具:VulnClaw

要教会

阅读:20372

2026-04-27 00:18:55

评论:0

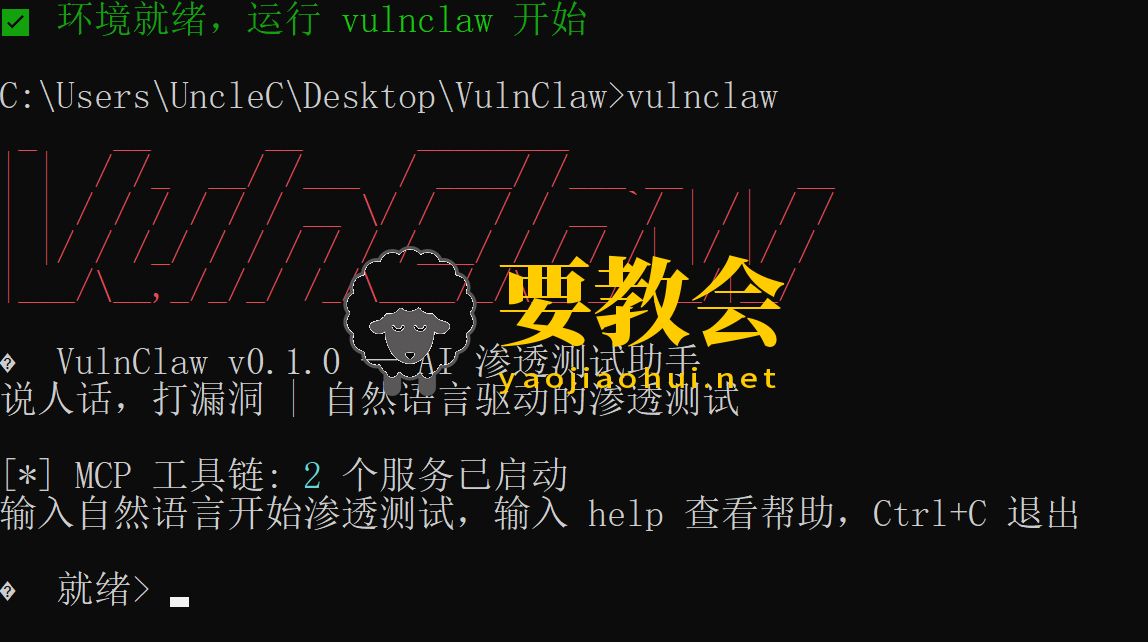

VulnClaw:说人话,挖漏洞AI 驱动的渗透测试 CLI 工具,让安全测试像聊天一样简单

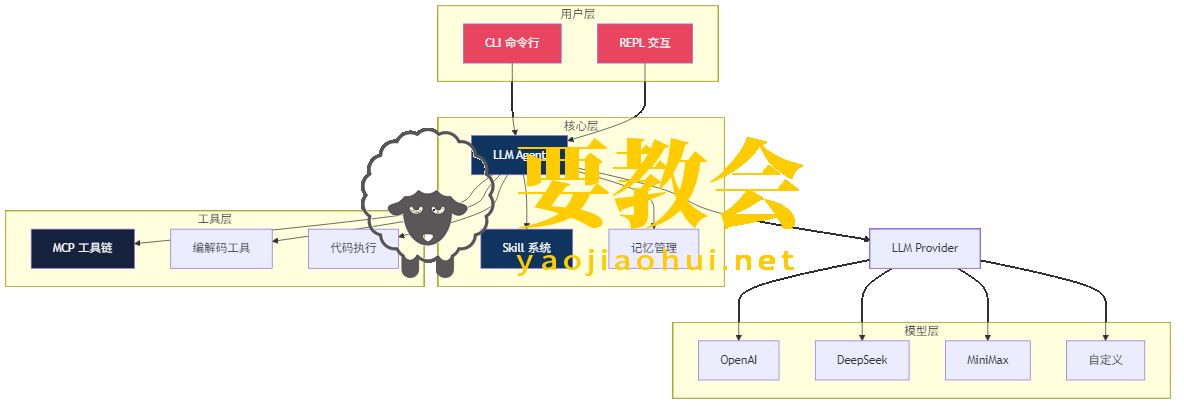

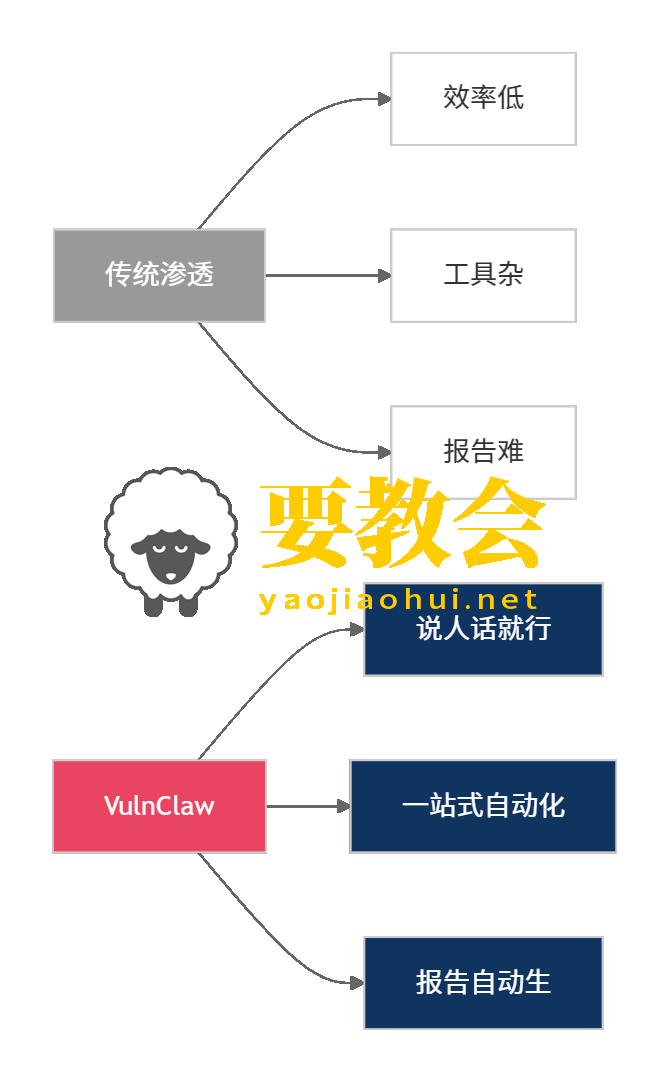

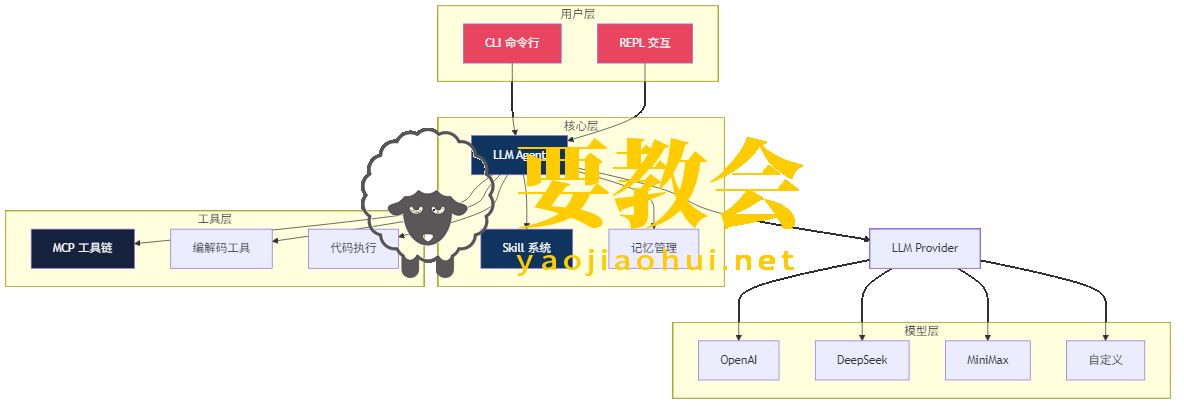

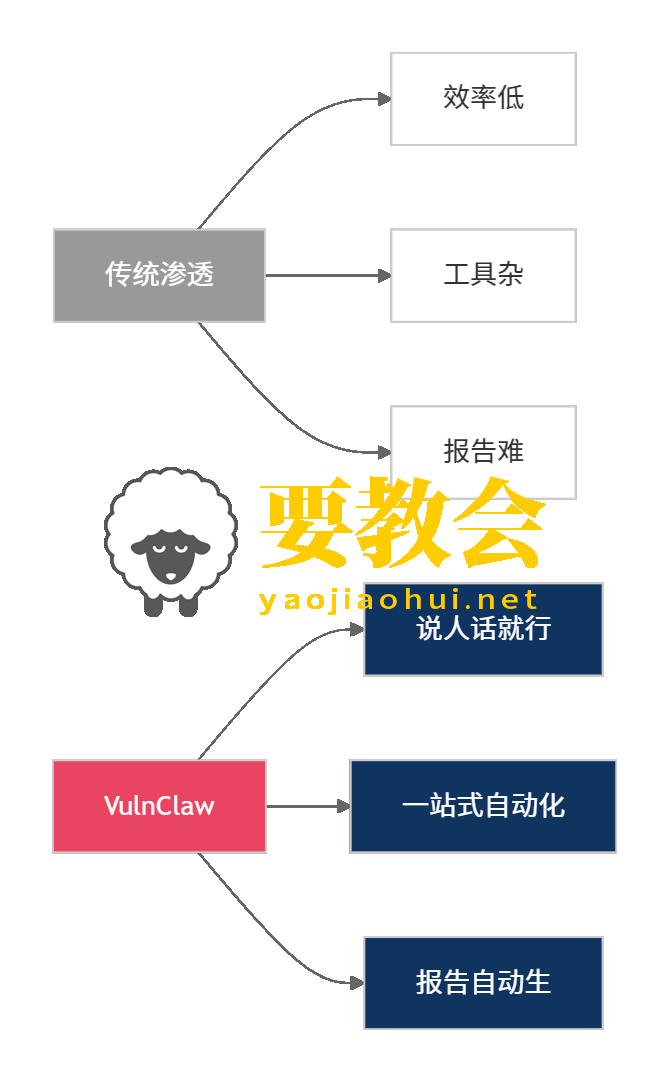

0x00 先说痛点做渗透测试,你是否经历过这些:●信息收集阶段,Nmap、Masscan、Subfinder...工具一堆,命令记不住●漏洞发现时,面对大量扫描结果,不知道先打哪个●漏洞利用阶段,POC 要自己改,EXP 要自己找●报告编写更是噩梦,截图、整理、格式化...测试1小时,写报告3小时VulnClaw 的诞生,就是为了解决这些问题。0x01 VulnClaw 是什么VulnClaw 是一个AI 驱动的渗透测试 CLI 工具,基于 LLM Agent + MCP 工具链 + 渗透 Skill 编排。

核心价值

核心价值

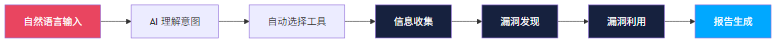

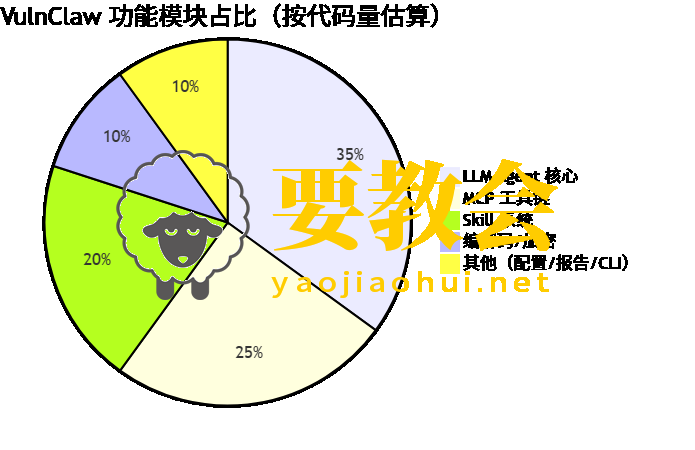

你只需要说「帮我测试这个站」,剩下的,VulnClaw 来做。0x02 核心特性一览特性分布热力图

你只需要说「帮我测试这个站」,剩下的,VulnClaw 来做。0x02 核心特性一览特性分布热力图

1. 自然语言驱动

1. 自然语言驱动

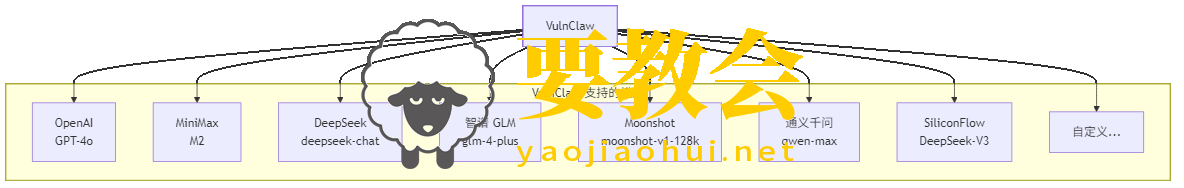

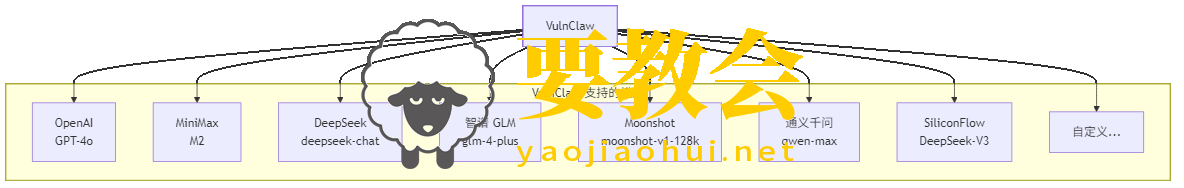

不再需要记命令,你说什么,AI 就懂什么。2. 多模型支持(8 个 Provider)

不再需要记命令,你说什么,AI 就懂什么。2. 多模型支持(8 个 Provider)

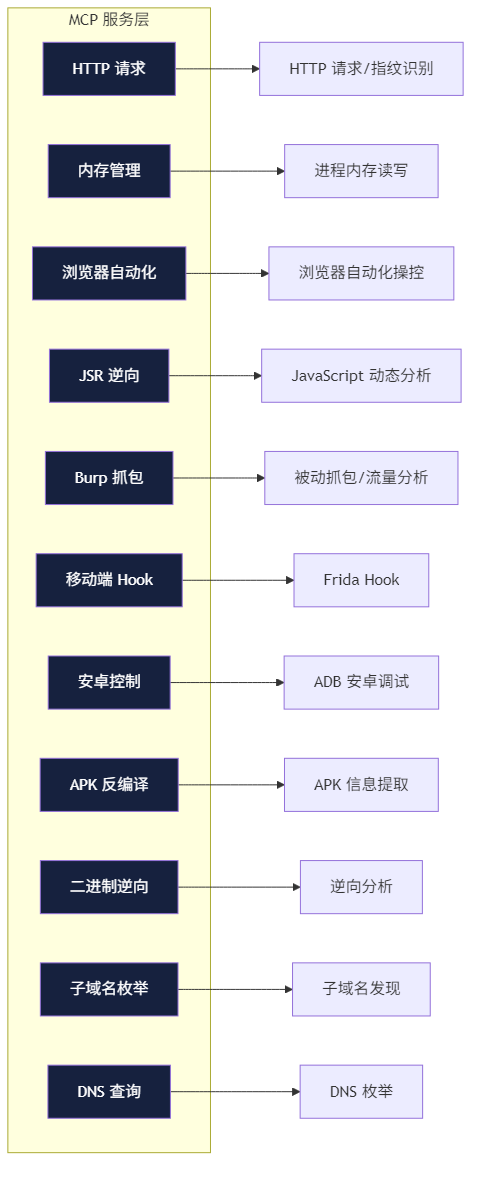

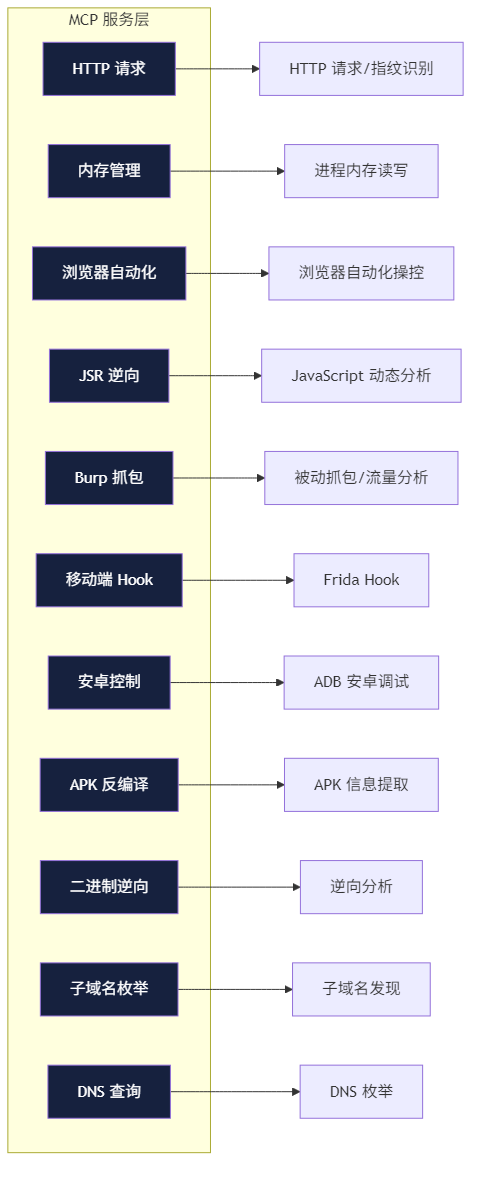

一键切换,想用哪个用哪个。3. MCP 工具链(11 服务 / 23 工具)

一键切换,想用哪个用哪个。3. MCP 工具链(11 服务 / 23 工具)

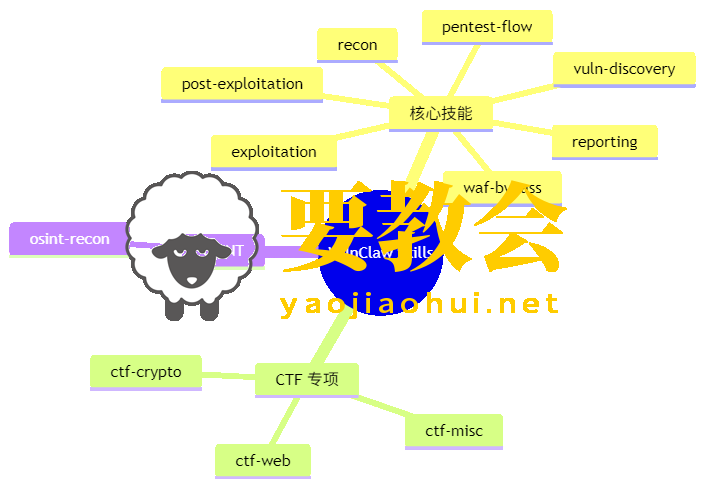

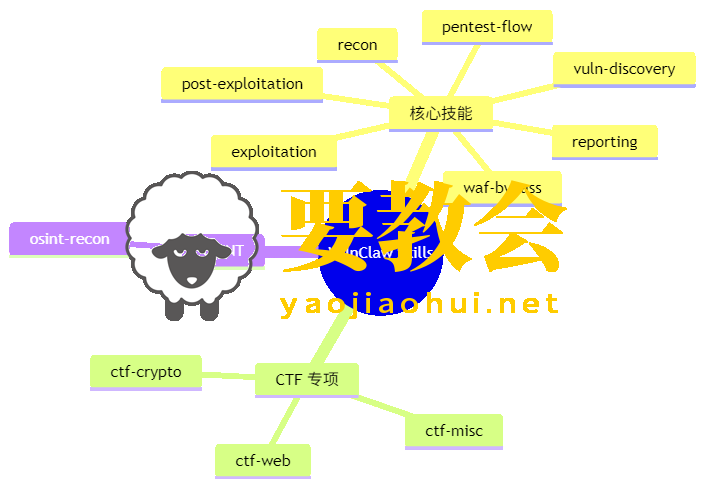

4. 渗透 Skill 体系

4. 渗透 Skill 体系

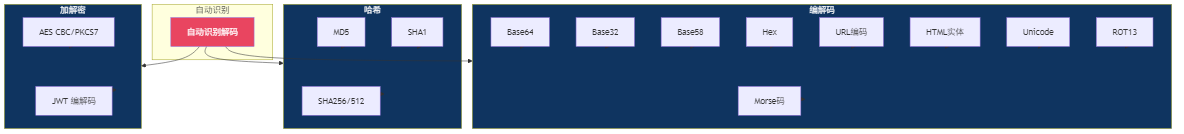

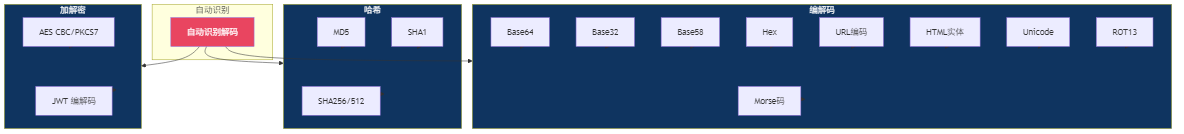

20 个 Skill,138 个参考文档,覆盖渗透测试全流程。5. 编解码/加解密工具(29 种)

20 个 Skill,138 个参考文档,覆盖渗透测试全流程。5. 编解码/加解密工具(29 种)

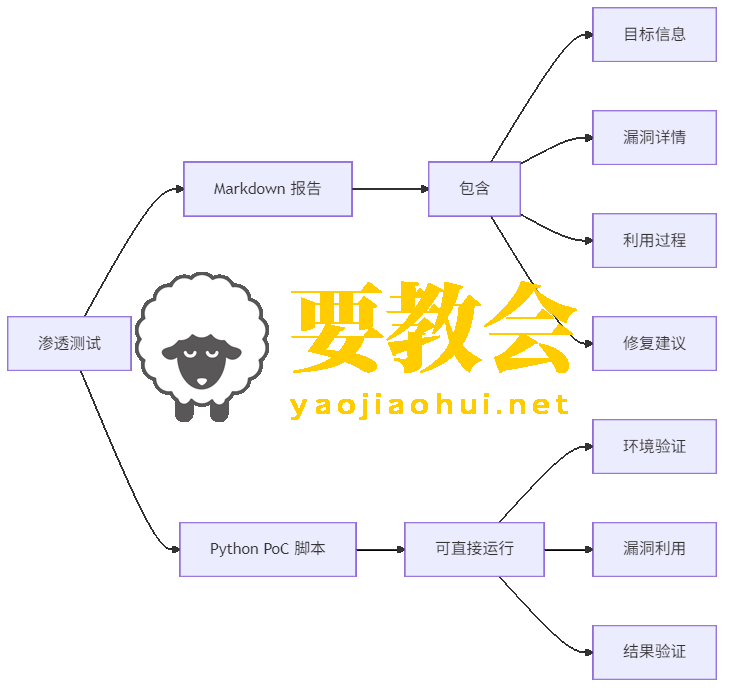

6. 持续性渗透测试●默认配置:100 轮/周期 × 10 周期 = 1000 轮●每周期自动生成报告●跨周期状态保持,越打越深入7. 自动化报告 & PoC 生成

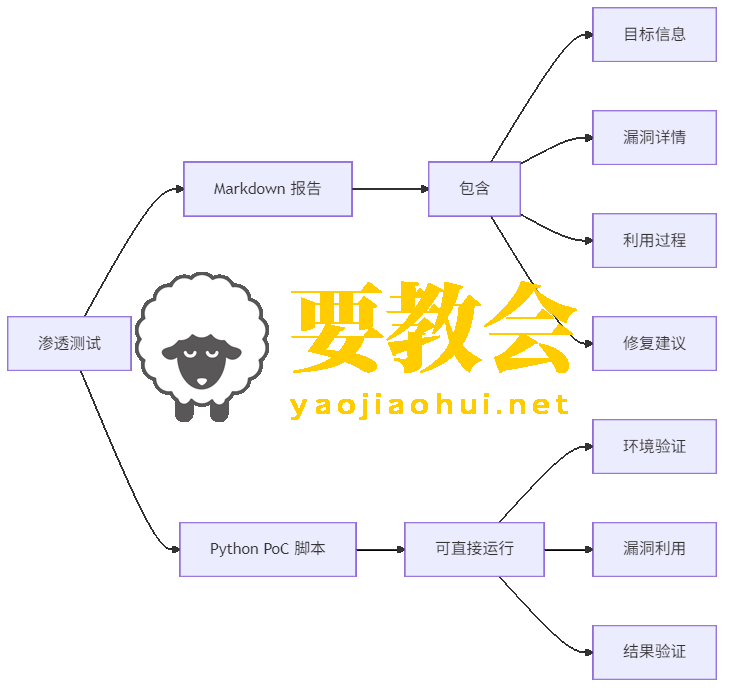

6. 持续性渗透测试●默认配置:100 轮/周期 × 10 周期 = 1000 轮●每周期自动生成报告●跨周期状态保持,越打越深入7. 自动化报告 & PoC 生成

0x03 快速上手安装

0x03 快速上手安装

使用方式

REPL 交互示例

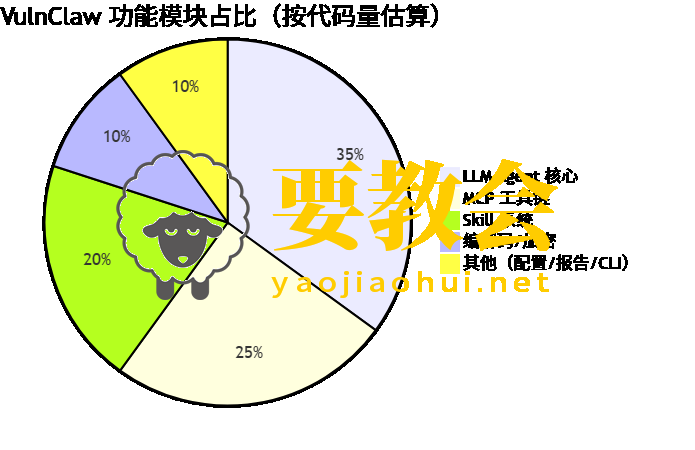

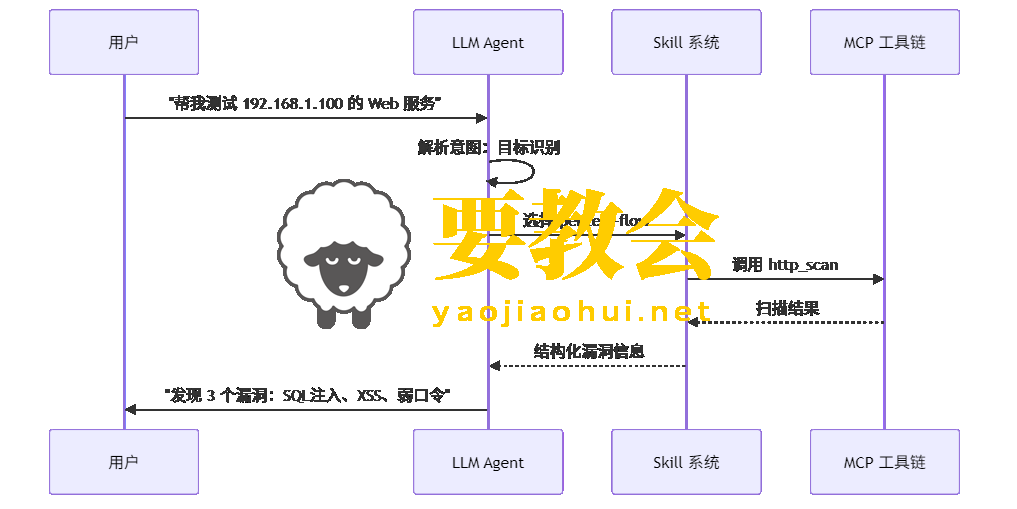

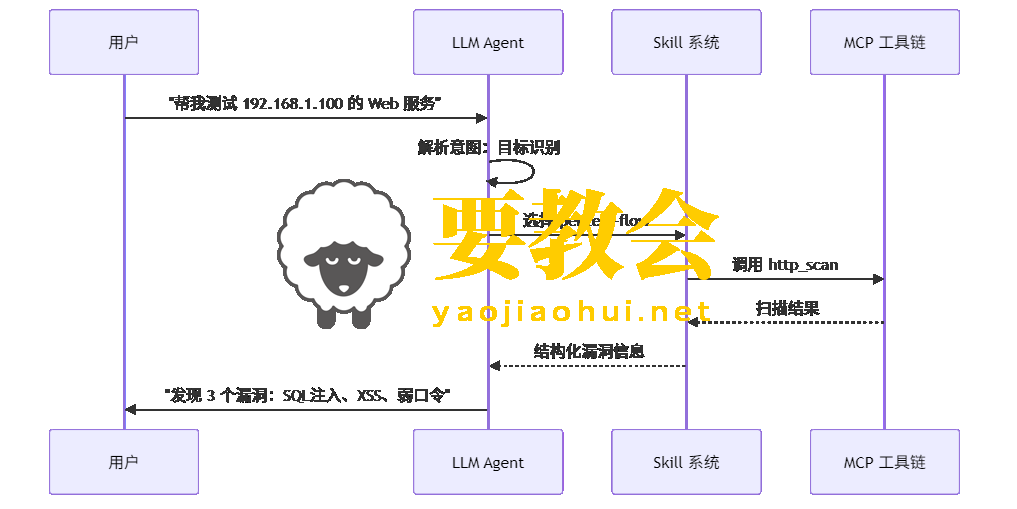

0x04 架构解析

0x05 使用场景

0x05 使用场景

quadrantChart

title 工具适用场景 x-axis 低复杂度 --> 高复杂度 y-axis 低授权范围 --> 高授权范围 quadrant-1 CTF竞赛 quadrant-2 授权渗透测试 quadrant-3 安全教学 quadrant-4 红队演练 VulnClaw: [0.7, 0.6] 传统工具: [0.3, 0.8] 脚本小子: [0.2, 0.3]

场景

| 适用度

| 说明

|

CTF 竞赛

| ⭐⭐⭐⭐⭐

| CTF Web/Crypto/Misc 专项,快速解题

|

授权渗透测试

| ⭐⭐⭐⭐⭐

| 自动化流程,提升效率

|

安全教学

| ⭐⭐⭐⭐

| 学习渗透测试思路和流程

|

红队演练

| ⭐⭐⭐⭐

| 持续性渗透,深度利用

|

0x06 与传统工具对比维度

| VulnClaw

| 传统工具

|

学习成本

| 低,说人话就行

| 高,需要记忆大量命令

|

自动化程度

| 高,全流程 AI 驱动

| 低,需要手动切换工具

|

工具数量

| 统一入口,11 MCP 服务

| Nmap+Burp+SQLMap+...

|

报告生成

| 自动,Markdown + PoC

| 手动,耗时耗力

|

上下文保持

| 跨周期状态记忆

| 每次任务重头来

|

模型支持

| 8 种,灵活切换

| 固定工具集

|

扩展性

| Skill + MCP,插件化

| 依赖工具更新

|

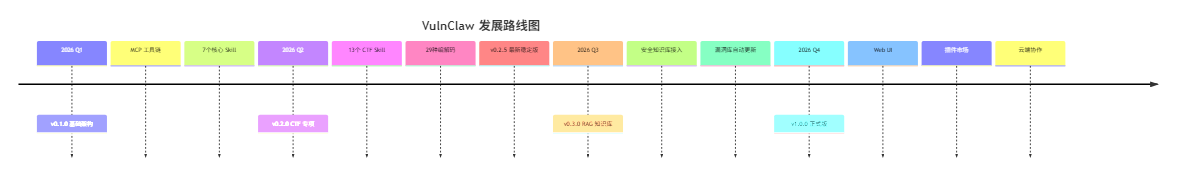

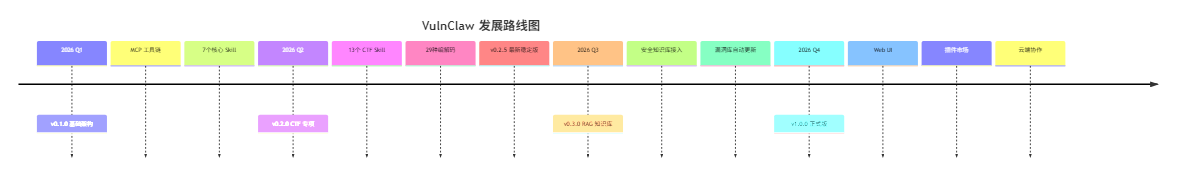

0x07 安全声明⚠️VulnClaw 仅用于已授权的安全测试使用前需确保:●已获得目标系统的明确书面授权●测试范围已与目标所有者书面确认●遵守当地法律法规未经授权进行渗透测试是违法行为。0x08 Roadmap

0x09 总结

0x09 总结

VulnClaw 不是要取代安全工程师,而是让安全工程师更高效。

VulnClaw 不是要取代安全工程师,而是让安全工程师更高效。

下载地址:

https://github.com/Unclecheng-li/VulnClaw

本文为要教会原创,欢迎转载分享。转载时请务必在文章页面明显位置提供本文链接并注明出处。感谢您对知识的尊重和对本文的肯定!本文链接网址:https://www.yaojiaohui.net/wangluoanquan/1629.html

支付宝打赏

支付宝打赏  微信打赏

微信打赏